През 2015 г. Amazon.com Inc започва оценка на стартираща компания, наречена Elemental Technologies, за потенциално придобиване, което да помогне за разширяването на услугата за видео стрийминг, позната днес като Amazon Prime Video. Със седалище в Портланд, Орегон, Elemental създава софтуер за компресиране на огромни видео файлове и форматирането им за различни устройство. Нейната технология е помогнала за стийминга на Олимпийските игри, за комуникацията с Международната космическа станция и предаването на видео сигнал от дронове към Централната разузнавателна агенция на Съединените американски щати, както и в Конгреса, разказва Bloomberg.

За да помогне с дю дилиджънса, Amazon и дъщерната ѝ Amazon Web Services, наемат компания, която да провери сигурността на Elemental, казва източник на изданието. Първата проверка показва сериозен проблем, което кара AWS да огледа по-внимателно основния продукт на Elemental: скъпи сървъри, които потребителите инсталират в своите мрежи, за да извършват компресия на видео файловете.

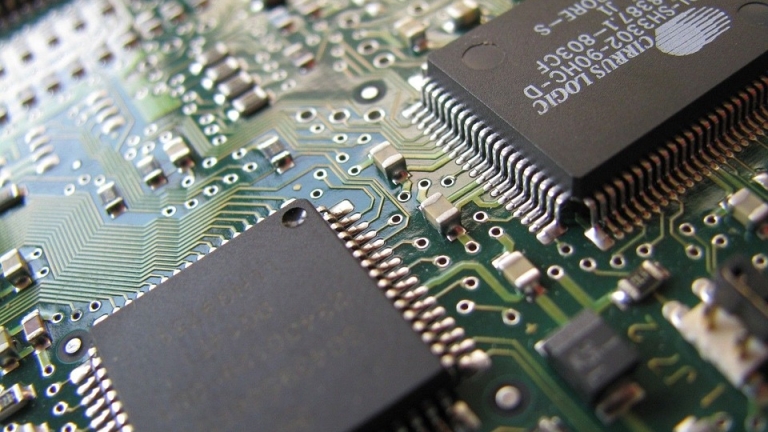

Тези сървъри биват сглобявани за Elemental от Super Micro Computer Inc. със седалище в Сан Хосе, по-широко позната само като Supermicro. Тя е един от най-големите доставчици на дънни платки в света. В края на пролетта на 2015 г. екип на Elemental приготвя няколко от тези сървъри и ги праща в Онтарио, Канада за проверка.

Компанията, извърваща проверката, открива миниатюрен микрочип в дънните платки - не по-голям от зрънце ориз, който не е част от първоначалния дизайн. Amazon съобщава откритието на властите в САЩ, карайки разузнавателните агенции да изтръпнат. Сървърите на Elemental могат да бъдат открити в центровете за данни на Министерство на отбраната, в дрон операциите на ЦРУ и при мрежите на корабите на ВМС. А Elemental е само един от стотиците клиенти на Supermicro.

По време на последващото разследване, което все още е отворено три години по-късно, разследващите установяват, че чиповете са позволявали на хакери да създадат тайна "вратичка" във всяка една мрежа, която ползва машините. Редица източници, запознати с разследването, посочват, че чиповете са поставяни в заводи на поддоставчици в Китай.

Китай произвежда 75% от мобилните телефони в света и над 90% от персоналните компютри. Чиповете са били поставени от китайски военни. Те са засегнали почти 30 компании, включително голяма банка, правителствени доставчици, както и Apple Inc.

Apple е била значим клиент на Supermicro и е планирала да купи над 30 000 сървъра в рамките на следващите две години за световната мрежа от центрове за данни. Трима старши служители на Apple разказват пред Bloomberg, чрез през лятото на 2015 г. компанията също е открила микрочиповете и къса отношения със Supermicro.

Apple, Amazon и Supermicro отричат информацията. Bloomberg се позовава на думите на шестима настоящи и бивши старши служители в разузнавателните служби, както и още 11 служители на засегнатите компании.

Един от правителствените източници твърди, че целта на Китай са били индустриални тайни и чувствителни правителствени мрежи. Не е ясно да са били откраднати данни на потребители.

Supermicro, основана през 1993 г., продава дънни платки за сървъри колкото никоя друга компания на света. Освен това тя доминира пазара от $1 милиард за платки, използвани в компютри със специална цел, въоръжейни системи и машини за магнитен резонанс.

Нейните дънни платки могат да бъдат намерени в сървъри в банки, хедж фондове, доставчици на облачни услуги, уеб хостинг и много други. Почти всичките дънни платки на компанията се сглабят в Китай.

"Мислете за Supermicro като за Microsoft на хардуерния свят", казва бивш служител в разузнаването. "Да атакуваш Supermicro, е като да атакуваш Windows - атакуваш целия свят".

Още преди информация за атаката да се появи през 2015 г., източници на американското разузнаване съобщили, че китайски шпиони планират да поставят подобни микрочипове, но тогава информацията не е била особено конкретна. През първата половина на 2014 г. обаче те получават друга, по-подробна информация: китайските военни се готвят да поставят чиповете в дънните платки на Supermicro, които са предназначени за американски компании.

Въпреки специфичните данни, ФБР трудно може да реагира в подобна ситуация. Официално съобщение ще срине компанията, а без информация за осъществена атака ФБР има ограничено поле на действие.

Apple открива подозрителните чипове в сървърите на Supermicro през май 2015 г., след като засича странна активност в мрежите и проблеми с фирмуеъра. Двама старши служители казват, че това е било съобщено на ФБР.

Чиповете са били така изработени, че е било невъзможно да бъдат различени и открити без специално оборудване.

Основната им роля е да отварят врати, през които хакерите могат да влязат. По-просто казано, те са манипулирали основните инструкции, които казват на сървъра какво да прави, докато данните са се движели из дънната платка. Това се случва във важен момент, в който малки части от операционната система биват запазвани във временната памет на път към процесора.

Микрочипът, поставен от китайските военни, е можел да манипулира информацията, да поставя собствен код или да променя реда на инструкциите, които процесорът трябва да следва. Съвсем малка промяна на кода може да доведе до разрушителни последствия.

Освен това, те могат да извършват и други две важни задачи: да кажат на устройството да комуникира с няколко други анонимни компютъра, които притежават по-сложен код. Както и да подготвят сървъра да приеме същия този по-сложен код и да го изпълни.

Тази система позволява на хакерите да променят начина, по който функционира устройството. Хипотетичен пример: в операционната система GNU/Linux, която работи върху много сървъри, има код, който верифицира въведената от потребителя парола срещу запазената критпирана такава. Този чип може да промени кода така, че сървърът да не проверява за парола. Освен това той може да краде криптираните кодове, използвани за сигурна комуникация.

Разследването достига до четири завода в Китай, които са произвеждали платки за Supermicro в продължение на две години.

От години САЩ предупреждава, че хардуерът на две китайски телекомуникационни компании: Huawei и ZTE е компрометиран. Дружествата отричат.

Но подобно съобщение не може да бъде изнесено за американска компания, решили разследващите. Затова последвало свързане с някои от най-важните клиенти.

От данните става ясно още, че Amazon е провел второ независимо разследване в Пекин, където AWS ползва сървъри от Elemental и е открил и там тези микрочипове.

Проблемът е бил, че не могат тихо да премахнат сървърите, защото китайските военни ще разберат, че чиповете са били разкрити. Затова инженерите намерили начин да следят дейността им, откривайки честа комуникация между атакуващите и засегнатите сървъри.

В крайна сметка Amazon използва нов закон от 2016 г. като претекст да продаде цялата си инфраструктура на местния партньор Sinnet.

Apple няма подобни притеснения и премахва всички 7 000 сървъра през 2015 г. в рамките на седмици, а година по-късно официално къса отношения със Supermicro.

USD

USD CHF

CHF EUR

EUR GBP

GBP

ISIS

на 05.10.2018 в 02:36:52 #2Ако си помислим че цената на нормален сървер започва он $30К нагоре. То замяната на 7000 сървера в рамките на една седмица е достасолидна финансова операция дори и за apple. На запад парите се се печелят, а не идват по масата, така че apple е имал сериозна причина за тази постъпка.

giggsn

на 04.10.2018 в 15:31:59 #1Прочети внимателно-тук се говори за конкретен чип, а не за някакъв чип по дъното! За останалото- щом са си подменили сървърите, явно има проблем! Дали да им вярваме на всичките "новини"....ами вярвам на американците толкова, колкото и на руснаците!